Biogasanlagen durch Basismaßnahmen für IT-Sicherheit schützen

28.05.2025Mindestens zwei gezielte Cyberangriffe auf die Anlagensteuerung für 2025 bekannt

Die AG Cybersicherheit des Fachverbands Biogas hat ihre Arbeitshilfe A033-01 Beispiel für ein Schutzkonzept der IT-Sicherheit für eine Biogasanlage erweitert, nachdem Anfang des Jahres mindestens zwei Cyberangriffe auf Biogasanlagen bekannt wurden. Christoph Reitmair, IT-Experte der OmniCert, hat die Arbeitshilfe mitentwickelt und betont: “IT-Sicherheit ist immer dann notwendig, wenn Anlagen und Geräte über das Internet erreichbar sind – und damit auch für jede Biogasanlage. In der AG Cybersicherheit haben wir die Anforderungen der TRBS 1115-1 und des Bundesamts für Sicherheit in der Informationstechnik (BSI) für Biogasanlagen heruntergebrochen und für Betreiber anwendbar gemacht.”

Zentrale Inhalte des Schutzkonzepts

Zentrale Inhalte des Schutzkonzepts

Die Arbeitshilfe des Fachverbands ist ein Muster-Schutzkonzept zur IT-Sicherheit in Biogasanlagen und Teil der Sicherheitsschulungen nach TRGS 529 und TRAS 120 der OmniCert. Die wichtigsten Inhalte in Kürze sind:

Thema | Was ist zu tun? |

Verantwortung | IT-Sicherheitsverantwortlichen benennen und Aufgaben klar verteilen. |

Inventar | Asset-Liste aller IT/OT-Systeme führen und regelmäßig aktualisieren. |

Netzwerkstruktur | Trennung von Office-, Management- und Prozessnetz sicherstellen. Fernzugriffe nur über VPN-Zugang ermöglichen. |

Gefährdungen | Jährliche Gefährdungsbeurteilung nach TRBS 1115-1 durchführen. |

Zutrittskontrolle | Zugang physisch und digital beschränken, kontrollieren und dokumentieren. |

Zugriffsrechte | Nur autorisierte Personen dürfen Systeme verändern oder betreuen. |

Fernwartung | Nur über Whitelist, vom Betreiber ausgehend. Zeiten beschränken. |

Schulungen | Jährliche Mitarbeiterschulungen zur IT-Sicherheit durchführen. |

Update- und Patchmanagement | Systeme regelmäßig auf den neuesten Stand bringen. |

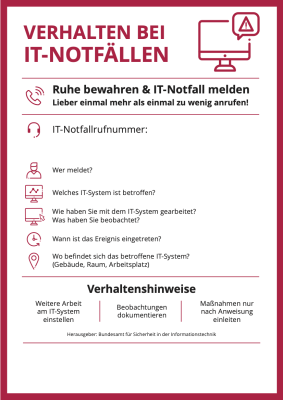

Vorfallmanagement | Notfallplan inkl. IT-Notfallkarte sichtbar aushängen, Maßnahmen trainieren. |

Backups | halbjährlich erstellen, prüfen, Wiederherstellung testen. Vollsicherung der SPS oder Parametrierliste führen, um nach einem Hackerangriff die Einstellwerte der Anlage wieder herstellen zu können. |

Dokumentation | Maßnahmen, Vorfälle, Prüfungen lückenlos dokumentieren. |